扒一扒全球頭號勒索團伙LockBit謎案

團隊背景

2019 年 9 月,LockBit 勒索病毒首次正式亮相,其因使用后綴名.abcd來標記已加密的受害者文件,被稱為“ABCD”勒索軟件。早期版本 LockBit1.0 非常不成熟,作案過程中加密軟件不僅使用固定的互斥鎖,甚至會殘留一些易被殺毒軟件、沙箱等安全軟件識別和攔截的 debug 函數。

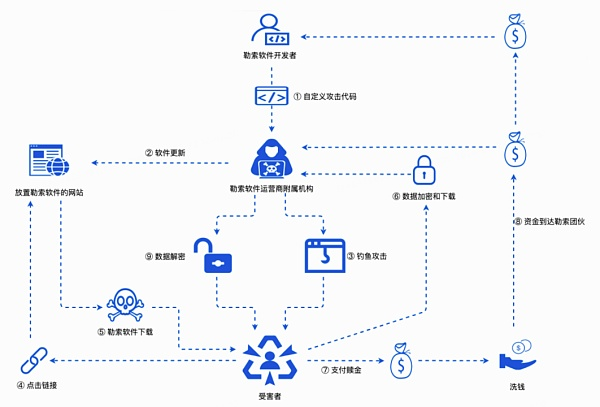

隨著組織規模不斷發展,LockBit 1.0 開始采用RaaS(Ransomware-as-a-service勒索軟件及服務) 模式運營,即開發并分發勒索軟件工具供其他惡意行為者使用,并在一個著名的俄語論壇XSS上為其合作計劃進行推廣。

八個月后,LockBit 1.0 勒索軟件運營商又升級了勒索策略,創建了一個用于公開受害者數據的站點,配合文件加密,試圖進一步施壓受害者,以期達成“雙重勒索”的目的。

經過幾次小的升級后,相較于其他勒索軟件,LockBit 1.0作案手段更為高超。針對Windows 系統的加密過程采用RSA + AES算法加密文件,使用IOCP完成端口+AES-NI指令集提升工作效率,從而實現高性能加密流程,一旦成功加密文件,所有受害者的文件會被添加無法破解的.abcd 擴展后綴。

LockBit勒索軟件1.0時期,主要通過修改受害者系統桌面壁紙來顯示勒索信息,并留下名為Restore-My-Files.txt的勒索信,要求受害者登錄暗網,用比特幣或門羅幣繳納贖金。

后來這個團伙因多起引人注目的攻擊而成名。例如,在2022年6月,他們推出了LockBit 3.0 版本,并包含了一個漏洞賞金計劃,邀請安全研究人員測試并改進他們的軟件。為發現系統漏洞提供獎勵,這在勒索軟件中是一個獨特的做法。

自開始運作以來,LockBit在網絡安全方面產生了顯著影響,其攻擊通常導致受害方的敏感數據被盜和財務損失。

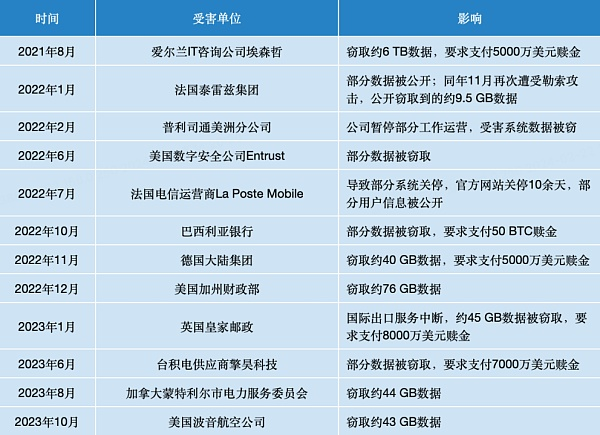

“輝煌”歷史

在2022年5月份之前,LockBit幾乎是一騎絕塵,在全球范圍內打穿超過850家企業機構的防御系統,占同時間段內所有勒索軟件相關攻擊事件的 46%。

RaaS 代理模式:

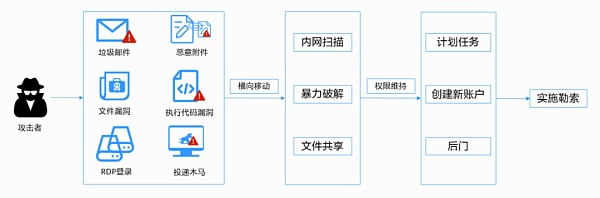

攻擊方式:

據網絡安全公司Dragos的數據,2022年第二季度針對工業系統的勒索軟件攻擊中,約有三分之一是由LockBit發起的,對工控領域內不少大型企業造成了巨大的打擊。而Deep Instinct 發布的報告指出,在2022上半年,LockBit發起的勒索攻擊約占總攻擊數的44%。

短短三年,LockBit勒索軟件團伙的受害者數量已高達一千多個,是老牌勒索軟件組織Conti 的2倍,更是Revil的5倍有余。

值得一提的是,LockBit 勒索組織的贖金獲得率也在諸多老牌勒索組織之上。就2022年的數據來看,其提出的1億美元的贖金需求中,勒索成功率超過一半,令無數企業聞風喪膽。

現狀

鑒于此,該團伙引起了全球執法機構的關注。2022 年 11 月,美國司法部(DoJ) 指控擁有俄羅斯和加拿大雙重國籍的米哈伊爾·瓦西里耶夫(Mikhail Vasiliev) 涉嫌參與LockBit勒索軟件行動。該男子目前在加拿大被拘留,正在等待引渡到美國。

5月,俄羅斯國民Mikhail Pavlovich Matveev(30歲),又名 Wazawaka、m1x、Boriselcin和 Uhodiransomwar,被美國司法部指控參與了多次勒索軟件攻擊。

美國司法部公布了兩份起訴書,指控該男子使用三種不同的勒索軟件對美國各地眾多受害者進行攻擊,包括華盛頓特區和新澤西州的執法機構,以及全國醫療保健和其他部門的組織:

2020年6月25日前后,Matveev和其LockBit同謀攻擊了新澤西州帕塞克縣的一家執法機構;

2021年4月26日,Matveev和其Babuk同謀攻擊了華盛頓特區的大都會警察局;

2022年5月27日前后,Matveev和其Hive同謀攻擊了新澤西州的一家非營利性行為保健組織。

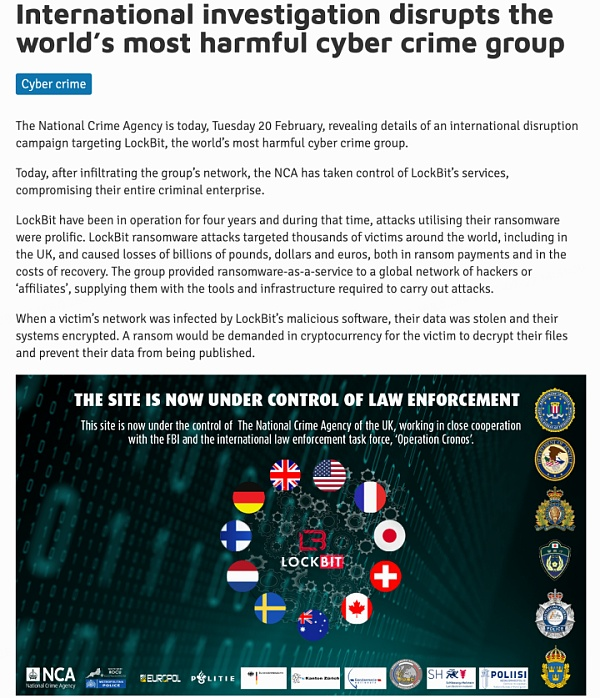

2024年 2 月 19 日,臭名昭著的勒索團伙LockBit網站在英國國家犯罪局、美國聯邦調查局、歐洲刑警組織和國際警察機構聯盟的聯合執法行動中被查封。

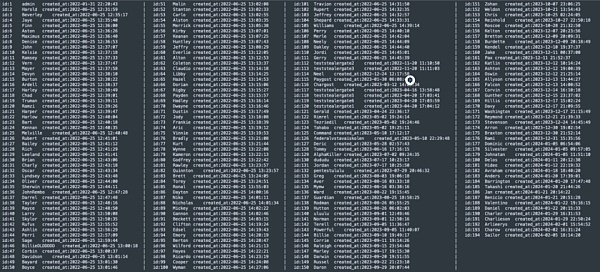

國政府聯合英國和歐洲刑警組織公布了有關LockBit勒索軟件組織的更多信息,他們還透露LockBit擁有193家分支機構:

被抓謎團

據英國國家犯罪局發言人稱,LockBit的服務已經中斷,這是一項持續且發展中的行動。此次行動是執法機構與勒索團伙之間多年斗爭的最新舉措,對LockBit的近期跨國勒索運營造成有力打擊,也對日益猖獗的勒索攻擊形成有效威懾。

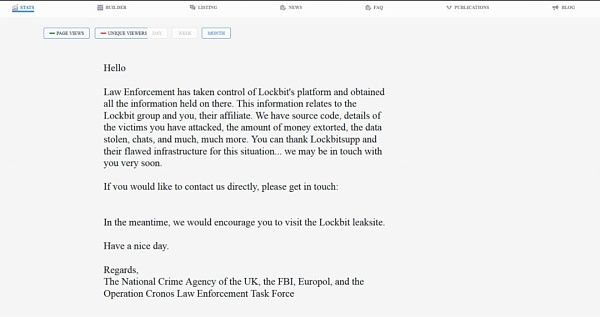

我們查看LockBit的節點,每個已知的LockBit勒索軟件組織網站要么離線,要么顯示被 EUROPOL查封的頁面。執法部門已查封或拆除了至少22個Tor站點,這被稱為“克羅諾斯行動”。

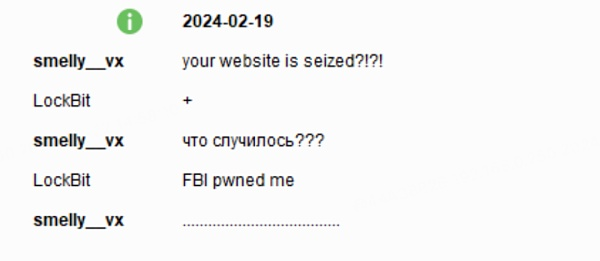

在這之后,LockBit勒索軟件集團管理人員向媒體確認他們的網站已被查封:

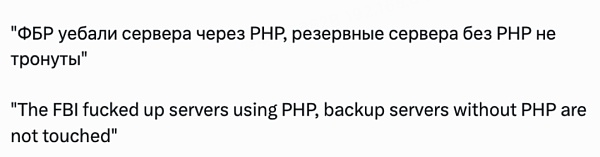

但是,似乎這次查封并沒有影響到LockBit核心人員,隨后LockBit勒索軟件組織向Tox上的個人發布了一條消息:“FBI 搞砸了使用PHP的服務器,沒有PHP的備用服務器沒有受到影響。”

隨后劇情發生了反轉,LockBit領導層聲明:我們就執法部門宣布將于2024年2月23日星期五公布LockBit領導層的事宜與LockBit 勒索軟件組織的管理人員進行了交談。

LockBit回復道:“讓他們透露吧,我確信他們不知道我的身份。”進而,LockBit 勒索軟件組將名字改為“FBI Supp”,用來嘲諷執法機構:

現在看來最終的主謀似乎并沒有被抓獲,甚至LockBit公開懸賞更大的金額來讓大眾尋找自己。

總結

這次打擊行動是對勒索軟件團伙的一系列執法舉措中最新的一環。去年底,美國聯邦調查局和其他機構已經成功摧毀了Qakbot、Ragnar Locker 等多個勒索軟件團伙的網絡和基礎設施。

在最近的慕尼黑網絡安全會議上,美國司法部副部長強調了美國對抗勒索軟件和網絡犯罪的決心,提出將采用更快速、主動的策略,以預防和破壞這些犯罪活動為重點。

隨著數字技術的發展,依賴加密貨幣的網絡犯罪已經成為全球性的重大挑戰。勒索軟件等網絡犯罪不僅給個人和企業帶來損失,而且對整個社會構成了嚴重風險。據統計,去年網絡犯罪分子向全球的受害者勒索超過11億美元。

此外,勒索軟件治理是網絡攻擊者和安全人員雙方的較量,需要耐心、策略、時機。

以LockBit勒索軟件為例,其持續迭代更新每一個版本的攻擊方式、策略、入侵點等,這使得安全人員很難形成完備的修復體系。因此,在勒索軟件治理過程中,預防遠遠比修復更重要,要采取系統化、綜合施策、系統治理、多方聯合的方式,形成預防勒索軟件的圍墻,強烈建議大家做好以下防護措施:

1.盡可能使用復雜密碼:企業內部在設置服務器或者內部系統密碼時,應采用復雜的登錄憑證,例如必須包括數字、大小寫字母、特殊符號,且長度至少為8位的密碼,并定期更換口令。

2.雙重驗證:對于企業內部敏感信息,需要基于密碼的登錄基礎上,增加其他層防御以阻止黑客攻擊,例如在部分敏感系統上安裝指紋、虹膜等生物識別驗證或使用物理 USB密鑰身份驗證器等措施。

3.四不要:不要點擊來源不明郵件;不要瀏覽色情、賭博等不良信息網站;不要安裝來源不明軟件,謹慎安裝陌生人發送的軟件;不要隨意將來歷不明的U盤、移動硬盤、閃存卡等移動存儲設備插入設備。

4.數據備份保護:防止數據丟失的真正保障永遠是離線備份,因此,對關鍵數據和業務系統做備份十分必要。注意,備份要清晰,標注每個階段的備份,確保在某個備份受到惡意軟件感染時能夠及時找回。

5.要常殺毒、關端口:安裝殺毒軟件并定期更新病毒庫,定期全盤殺毒;關閉不必要的服務和端口(包括不必要的遠程訪問服務3389端口、22端口和不必要的 135、139、445等局域網共享端口等)。

6.加強員工安全意識:安全生產最大的隱患在于人員,釣魚、社工、投毒、弱密碼等,這些關鍵因素都與人員的安全意識息息相關,因此要做好整體的安全加固和防御能力提升,就要切實提升人員的安全意識。

及時給辦公終端和服務器打補丁:對操作系統以及第三方應用及時打補丁,防止攻擊者通過漏洞入侵系統。

(文章轉載自coinlive,原文鏈接:https://www.coinlive.com/zh/news/slow-mist-the-mysterious-case-of-lockbit-the-world-s-largest)